Kontrola działań zdalnych użytkowników. Śledzenie na komputerze za pomocą programu keylogger Jetlogger

Ocena: 3,9 na 5

Głosy: 15 NeoSpy - prosty i wygodny program do ukrytego monitorowania działań użytkownika komputera.

Główne cechy programu:

- Prowadzi rejestr programów uruchomionych na komputerze.

- Wykonuje i zapisuje zrzuty ekranu (zrzuty ekranu)

- Zapisuje wszystko, co zostało wpisane na klawiaturze, w raporcie ( keylogger)

- Prowadzi rejestr łączenia / rozłączania się z Internetem

- Monitoruje wszelkie zmiany w system plików(tworzenie, usuwanie, zmiana plików)

- Monitorowanie przychodzącego i wychodzącego ruchu internetowego

- Śledzi wizyty na stronie internetowej (data, godzina, przeglądane strony internetowe)

- Kontroluje zawartość schowka

- Zapisuje historię wiadomości przychodzących/wychodzących oraz hasła dowolnych klientów icq (icq, icqlite, qip, miranda, &RQ i inne)

- Zapisuje listę folderów w profilu użytkownika (na przykład możesz dowiedzieć się, gdzie znajdują się „Moje dokumenty” dla konkretnego użytkownika)

- Zapisuje listę programów zainstalowanych przez użytkownika

- Przechwytuje hasła do konta Okna

- Monitoruje wiadomości i hasła agenta pocztowego (mail.ru).

- Monitoruje dyski USB (zapisuje pliki skopiowane na dysk flash)

- Kontroluje produkcję dokumentów do druku, monitoruje działanie drukarek i zapisuje wydrukowane dokumenty.

Istnieje możliwość podglądu pracy innych użytkowników sieci w czasie rzeczywistym (czynności użytkowników i przeglądanie stanu pulpitu). Aby skonfigurować tryb monitorowania użytkowników przez sieć, należy zainstalować program NeoSpy na monitorowanych komputerach.

Za pomocą tego programu zawsze możesz kontrolować, w jaki sposób Twoi pracownicy spędzają czas pracy.

NeoSpy przechowuje wszystkie zebrane dane (raporty) na Twoim komputerze, istnieje także możliwość przesyłania wszystkich raportów programu na Twój adres e-mail.

NeoSpy można uruchomić zarówno w trybie normalnym (widocznym), jak i ukrytym (program nie jest widoczny w zasobniku ani na liście procesów menedżera zadań).

Możliwe jest ustawienie hasła dostępu do ustawień programu i raportów, a także włączenie opcji automatycznego uruchamiania (uruchomienie programu wraz z Uruchamianie systemu Windows).

NeoSpy świetnie nadaje się do monitorowania komputery biurowe i zadania domowe z komputera podczas Twojej nieobecności. Produkt będzie przydatny dla menadżerów firm administratorzy systemu I aktywnych użytkowników komputer.

Produkt jest w pełni kompatybilny z całą linią Windows (98, ME, NT, XP, 2003, Vista, Seven)

Śledzenie użytkownika poprzez potajemną instalację programu keyloggera na jego komputerze jest nie tylko czynem o niskiej moralności, ale także przestępstwem. Sytuacja zmienia się jednak radykalnie, jeśli chodzi o monitorowanie przez rodziców swoich dzieci i monitorowanie przez kierownictwo organizacji działań ich pracowników. W obu przypadkach przedmiotem śledzenia nie będą pełnoprawni właściciele komputerów, ale osoby, którym powierzono sprzęt, z pewnymi ograniczeniami. Dzieci mogą korzystać z komputera w ramach ograniczeń wiekowych. Natomiast pracownicy firmy mają obowiązek korzystać z powierzonych im urządzeń na czas swojej pracy wyłącznie w celu wykonywania zadań służbowych. Pracodawca ma prawo okresowo sprawdzać wydajność swoich pracowników. Ale rodzice nie tylko mają prawo, ale mają obowiązek monitorować kruchą psychikę swoich dzieci, którą mogą zakłócić zarówno banalne wulgaryzmy na forach internetowych i blogach, jak i tak poważne rzeczy, jak porno, gry promujące przemoc, nastoletni trolling na portalach społecznościowych, itp. Dla rodziców i pracodawców nadzorujących swoje dzieci oraz odpowiednio pracowników deweloperów Programy Jetloggera i stworzył własny produkt - keylogger działający w sposób niewidzialny Środowisko Windowsa. Program Jetlogger zostanie omówiony dalej.

Ważny: Używanie oprogramowania szpiegującego jako narzędzia do kradzieży poufnych informacji oraz do innych celów niezgodnych z prawem pociąga za sobą odpowiedzialność karną.

1. O programie

Jetlogger jest bardziej złożony niż programy takie jak kontrola rodzicielska, ponieważ działa niezauważony przez użytkownika i pozwala śledzić jego działania w najdrobniejszych szczegółach. Jetlogger potrafi wiele, program:

- zbiera informacje o wszystkich programach, grach i otwartych witrynach działających na komputerze;

- monitoruje zapytania wprowadzane do wyszukiwarek;

- śledzi czas spędzony na określonych programach, grach i stronach;

- rejestruje całkowity czas aktywności przy komputerze;

- zapamiętuje tekst wpisany na klawiaturze;

- monitoruje schowek, tworzone i edytowane pliki;

- po pewnym czasie wykonuje zrzuty ekranu całego ekranu i zdjęcia z kamery internetowej;

- zapewnia 4 mechanizmy dostarczania raportów z pracy, a także tryb zdalny dostęp ze śledzeniem w czasie rzeczywistym działań użytkowników.

Wszystkie te funkcje można testować bezpłatnie w wersji próbnej Jetloggera przez miesiąc. Jedynym ograniczeniem wersji próbnej jest brak możliwości faktycznego korzystania z programu ze względu na poglądowe powiadomienie o tym, że komputer znajduje się w trybie śledzenia w prawym górnym rogu ekranu.

Powiadomienie zniknie po aktywacji programu. Jetlogger jest dystrybuowany w różnych miejscach płatny abonament, którego koszt wynosi 680 rubli. na miesiąc. Roczna subskrypcja jest kilkakrotnie tańsza - 240 rubli. miesięcznie, ale pamiętaj, że ta opcja może być stratą pieniędzy, jeśli keylogger zostanie wykryty i usunięty z systemu.

2. Zainstaluj Jetloggera

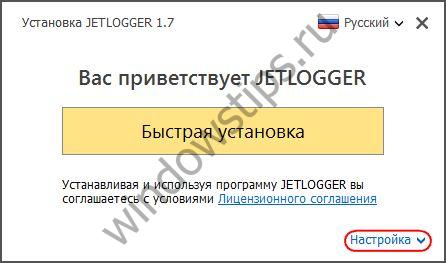

Na pierwszym etapie instalacji programu kliknij opcję „Ustawienia”.

Jetlogger nie instaluje się podobnie regularny program: jego pliki zostaną umieszczone w ukryty folder na dysku C „ProgramData” nie pojawi się na liście programów dezinstalacyjnych ani podczas uruchamiania. Autostart Jetloggera nie jest początkowo dostępny, ale jest konfigurowany wewnątrz programu i już na etapie jego instalacji.

Aby najpierw uruchomić program, jest to zamierzone zwykły skrót na pulpicie. Po przestudiowaniu specyfiki Jetloggera i klawiszy skrótu do jego otwierania, skrót na pulpicie zostaje odpowiednio zniszczony. Ale zanim zaczniesz studiować program, musisz popracować w systemie.

3. Dodanie Jetloggera do wyjątków antywirusowych

Twórcy Jetloggera twierdzą, że to ich pomysł, mimo że nim jest programy szpiegujące, w 95% przypadków nie jest rozpoznawany jako złośliwe oprogramowanie przez oprogramowanie antywirusowe zainstalowane na komputerach. Twórcy nie mówią, o jakich konkretnych produktach antywirusowych mówią, ale eksperymentalnie potwierdzono, że te 95% na pewno nie obejmuje standardu Windows Defender 10. Blokuje Jetloggera dosłownie kilka minut po jego zainstalowaniu. Tak czy inaczej, w następnym etapie po zainstalowaniu programu, musisz dodać folder wzdłuż ścieżki do listy wykluczeń (czyli białej kartki) programu antywirusowego:

C:\ProgramData\JetProject

4. Ustawienia

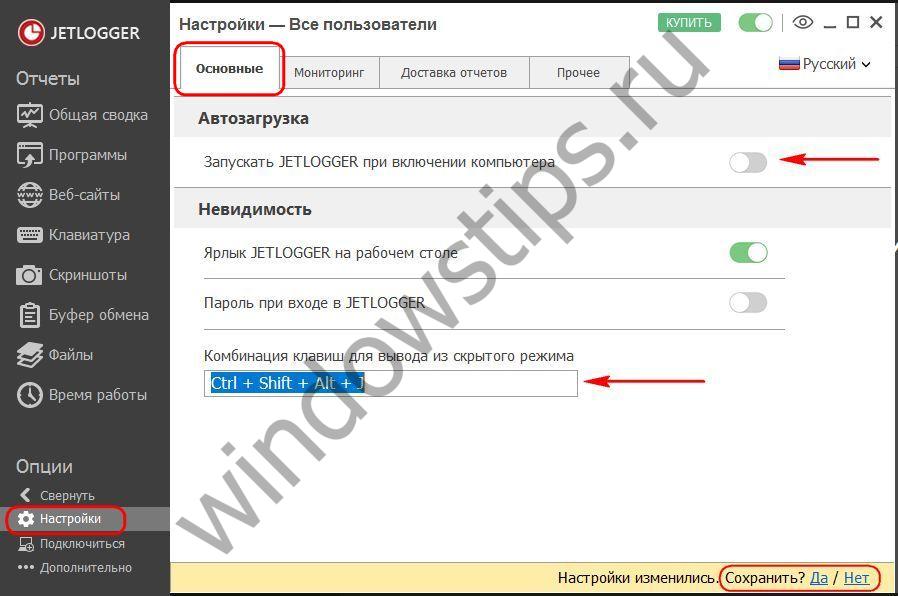

Po uruchomieniu Jetloggera przejdź najpierw do sekcji „Ustawienia”. W pierwszej zakładce „Podstawowe” możemy przypisać automatyczne uruchamianie, jeśli funkcja ta nie została włączona podczas instalacji oraz zmienić ustawione skróty klawiszowe otwierające program. Wszelkie zmiany ustawień należy dodatkowo potwierdzić opcją zapisu znajdującą się w dolnej części okna.

4

4 Druga zakładka „Monitorowanie” przeznaczona jest do ustawienia poszczególnych typów monitorowanych danych - zrzutów ekranu i kamer internetowych, używanych programów, odwiedzanych stron, obsługiwanych plików itp. Każdy rodzaj monitorowanych danych można wyłączyć, jeśli nie są one interesujące lub zużywają dużo danych systemowych, zasoby. Niektóre rodzaje śledzonych danych można dodatkowo konfigurować. Dlatego w przypadku obrazów i zrzutów ekranu z kamery internetowej możesz zmienić warunki ich tworzenia. Te ostatnie, w zależności od możliwości komputera, mogą zostać stworzone w gorszej lub lepszej jakości. Pamięć migawkowa może być ograniczona do określonej ilości miejsca na dysku.

5

5 Śledzenie operacji na plikach zapewnia możliwość odmowy śledzenia poszczególnych działań, takich jak tworzenie, usuwanie, modyfikacja, zmiana nazwy. Aby przechwytywać dane wprowadzane z klawiatury, możesz skonfigurować przechowywanie kombinacji klawiszy skrótu.

5. Włącz śledzenie

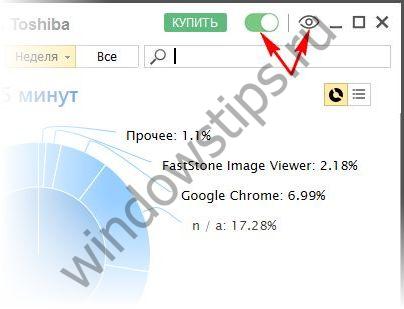

Proces śledzenia można włączać i wyłączać za pomocą zielonego przycisku przełączającego w górnej części okna. Obok znajduje się przycisk w kształcie oka, odpowiedzialny za przejście do Jetloggera tryb ukryty, wyjście z którego, jak pamiętamy, po usunięciu skrótu programu odbywa się za pomocą klawiszy skrótu.

6. Wyświetlanie raportu

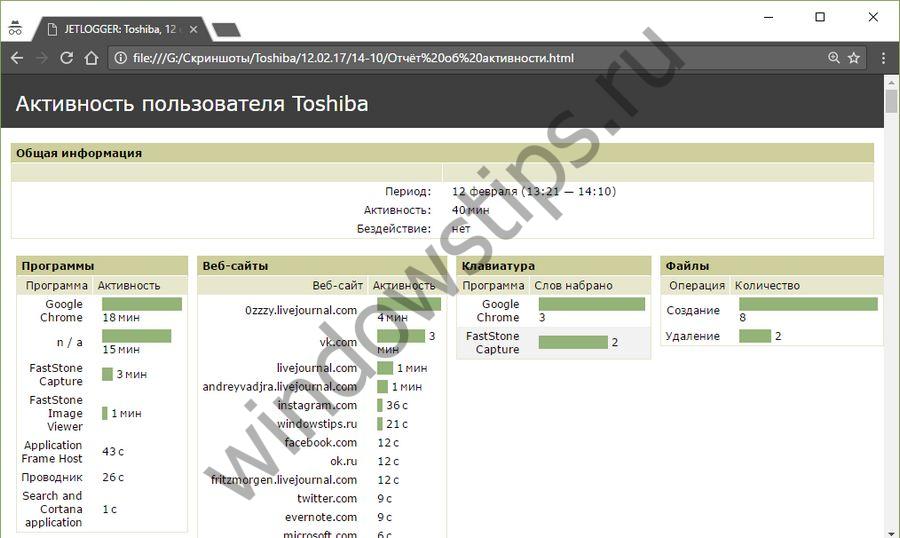

Dane śledzone przez keylogger zostaną wyświetlone w odpowiednich sekcjach raportu.

7

7  8

8 7. Dostarczanie raportów śledzenia

Wróćmy do ustawień programu. W zakładce „Dostarczanie raportów” Jetlogger można skonfigurować tak, aby automatycznie wysyłał raporty po upływie określonego czasu, o godz określony czas, gdy komputer jest bezczynny lub wyłączony. Raporty można przesyłać na adres e-mail, serwer FTP, do przechowywania w chmurze. Raporty można także zapisywać w określonym folderze na komputerze, który można ukryć.

9

9 Wysłany e-mailem lub FTP, do chmury lub folderu na Twoim komputerze, raport będzie zawierał przechwycone obrazy, a także plik HTML z wykresem aktywności i szczegółową listą prześledzonych działań.

10

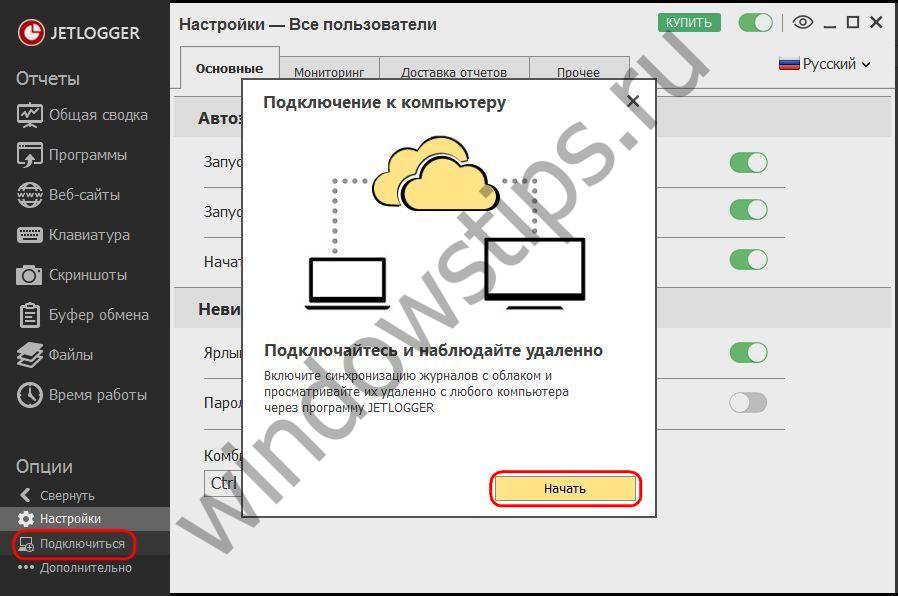

10 Raporty śledzenia Jetloggera można przeglądać zdalnie - w interfejsie programu zainstalowanego na innym komputerze. Zdalne połączenie jest nawiązywane za pomocą magazyn w chmurze. W takim przypadku raporty będą aktualizowane w czasie rzeczywistym. Ale aby to zrobić, musisz najpierw wprowadzić pewne ustawienia w Jetloggerze na komputerze obiektu śledzącego. Kliknij „Połącz” na dole, a następnie „Start”.

11

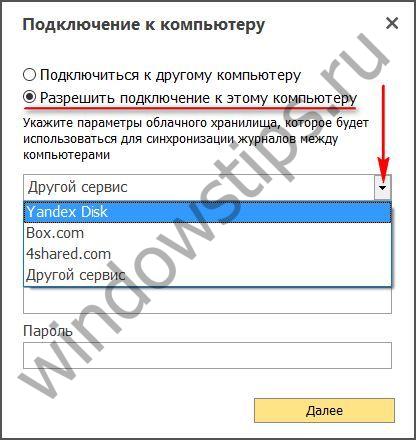

11 Spośród dwóch możliwych akcji wybierz „Zezwalaj na połączenia z tym komputerem”. Z rozwijanej listy wybierz dowolny magazyn w chmurze obsługiwany przez program i wprowadź dane autoryzacyjne.

Te identyfikatory i hasła należy następnie wprowadzić do Jetloggera pod adresem komputer zdalny aby uzyskać dostęp do danych programu na komputerze śledzonego celu. Na komputerze zdalnym również kliknij „Połącz”, zaznacz jedynie opcję „Połącz z innym komputerem”. Wprowadź swój identyfikator i hasło, a następnie kliknij przycisk „Połącz”.

14

14 Następnie śledzone dane zostaną wyświetlone w interfejsie programu aktualny komputer i komputer obiektu śledzącego.

8. Wydajność komputera

Szpiedzy zwykle zwalniają Obsługa Windowsa, a Jetlogger nie jest pod tym względem wyjątkiem. Program został przetestowany na komputerze o średniej charakterystyce sprzętowej i spadek wydajności systemu po włączeniu funkcji śledzenia natychmiast stał się zauważalny. Przed podjęciem decyzji o zakupie licencji na program warto dokładnie przetestować jego działanie. konkretne urządzenie. Jeśli nastąpi zauważalne pogorszenie wydajności, rozsądne może być zatrzymanie Jetloggera przed przechwytywaniem niektórych typów danych. Zatem w przypadku gwałtownego spadku wydajności komputera obiekt śledzący może podejrzewać obecność złośliwego oprogramowania i przeskanować komputer za pomocą narzędzi antywirusowych lub LiveDisk, co zablokuje Jetlogger.

9. Odinstaluj Jetloggera

Jak wspomniano, Jetlogger nie pojawia się na liście deinstalatorów. Dezinstalacja programu odbywa się w samym programie – w sekcji „Zaawansowane”.

15

15 Miłego dnia!