Identifiera sårbarheter med Microsoft Baseline Security Analyzer. Konfigurera en lokal lösenordspolicy

Laboratoriearbete №3.

Microsoft Baseline Security Analyser är ett program som låter dig kontrollera säkerhetsnivån för den installerade konfigurationen av operativsystemet (OS) Windows 2000, XP, Server 2003, Vista Server 2008, Windows 7. Ett antal andra Microsoft-utvecklingsprogram finns också kontrollerade. Detta verktyg kan klassificeras som säkerhetsanalyssystem. Den distribueras gratis och är tillgänglig för nedladdning från Microsofts webbserver (http://technet.microsoft.com/ru-ru/security/cc184924(en-us).aspx).

Under drift söker BSA efter säkerhetsuppdateringar för operativsystemet, Microsoft Office-paketet (för XP-versioner och senare), serverapplikationer som MS SQL Server, MS Exchange Server, Internet Information Server, etc. Dessutom kontrolleras ett antal säkerhetsrelaterade inställningar, till exempel den aktuella lösenordspolicyn.

Låt oss bekanta oss med mjukvaruprodukten. Det bör noteras att BSA version 2.1 användes för att förbereda beskrivningen av detta labb. Tyvärr är produkten inte lokaliserad, så den engelska versionen användes.

När det startas öppnas ett fönster som låter dig välja ett skanningsobjekt - en dator (vald med namn eller ip-adress), flera (specificerade av ett antal IP-adresser eller domännamn) eller se tidigare gjorda systemskanningsrapporter. När du väljer att skanna en enskild dator ersätts namnet på den lokala stationen som standard, men du kan ange namnet eller ip-adressen för en annan dator.

Figur 1. Välja en dator som ska kontrolleras.

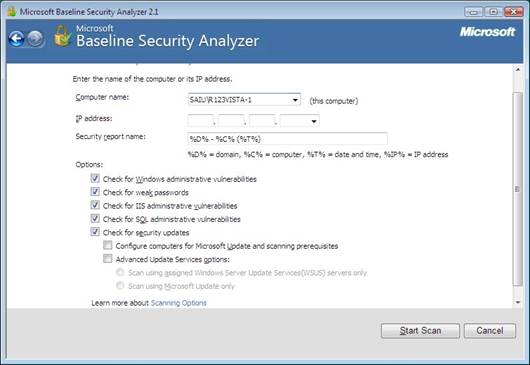

Fig.2. Ange skanningsalternativ.

Du kan ange en lista över markerade parametrar. Figur 2 visar ett urval av verifieringsalternativ:

- söka efter Windows-sårbarheter orsakade av felaktig administration;

- kontrollera efter "svaga" lösenord (tomma lösenord, inga begränsningar för lösenordens giltighet, etc.);

- leta efter sårbarheter i IIS-webbservern orsakade av felaktig administration;

- en liknande kontroll för MS SQL Server DBMS;

- leta efter säkerhetsuppdateringar.

Innan arbetet påbörjas kontaktar programmet Microsoft-servern för att få en lista över uppdateringar för operativsystemet och kända sårbarheter. Om datorn inte är ansluten till Internet vid tidpunkten för genomsökningen kommer sårbarhetsdatabasen inte att uppdateras, programmet kommer att meddela dig om detta och inga ytterligare skanningar kommer att utföras. I sådana fall måste du inaktivera säkerhetsuppdateringskontrollen (genom att avmarkera motsvarande kryssruta på skärmen i Fig. 2 eller använda nyckeln när du använder kommandoradsverktyget, vilket kommer att diskuteras nedan).

För att framgångsrikt skanna det lokala systemet måste programmet köras under ett konto med lokala administratörsrättigheter. Annars kan kontrollen inte utföras och ett meddelande kommer att visas: "Du har inte tillräckliga behörigheter för att utföra detta kommando. Se till att du kör som lokal administratör eller har öppnat kommandotolken med alternativet "Kör som administratör".

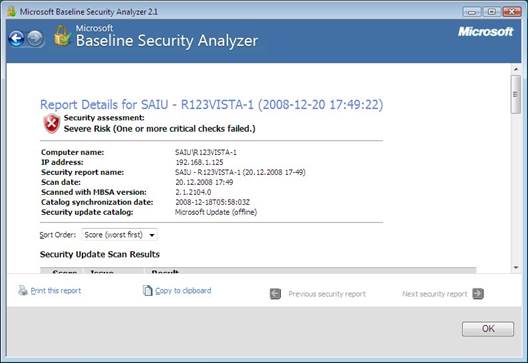

Baserat på resultaten av skanningen genereras en rapport, i början av vilken en övergripande bedömning av säkerhetsnivån för konfigurationen av den skannade datorn ges. I exemplet som visas i Fig. 3 bedöms risknivån som "allvarlig" (Sverig risk).

Fig.3. Rapportens titel.

Följande är en lista över upptäckta sårbarheter, indelade i grupper: resultat avlen, resultat av Windows-skanningen och så vidare. Det bör noteras att uppdateringar som släppts av Microsoft är av olika typer:

säkerhetsuppdateringar– Säkerhetsuppdateringar i sig, vanligtvis avsedda att åtgärda en sårbarhet i en mjukvaruprodukt;

Uppdatera samlingarär en uppsättning säkerhetsfixar som låter dig fixa flera sårbarheter samtidigt. Detta förenklar underhållet av mjukvaruuppdateringsprocessen;

servicepaket– en uppsättning korrigeringar, både säkerhetsrelaterade och icke-säkerhetsrelaterade. Att installera ett Service Pack åtgärdar vanligtvis alla sårbarheter som upptäckts sedan det tidigare Service Pack släpptes, så det finns inget behov av att installera tillfälliga uppdateringar.

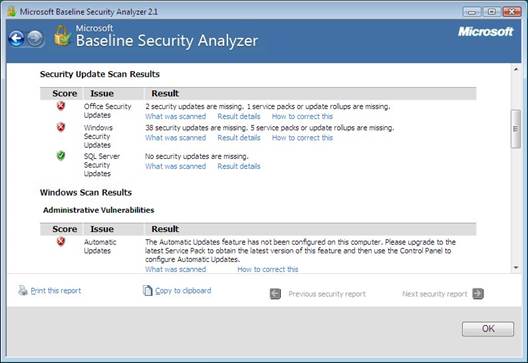

I beskrivningen av det aktuella skanningsresultatet (Fig. 4) kan du välja länken Resultatdetaljer och få en mer detaljerad beskrivning av problemen som finns i denna grupp. Om du har en internetanslutning kan du klicka på länken i rapporten för att ta reda på den saknade säkerhetsuppdateringen och ladda ner den från webben.

Det bör noteras att installation av uppdateringar för system med höga krav inom området affärskontinuitet kräver en preliminär noggrann kontroll av uppdateringarnas kompatibilitet med de applikationer som används. En sådan kontroll utförs vanligtvis på testsystem med liknande mjukvarukonfiguration. Samtidigt är en sådan kontroll ofta inte genomförbar för små organisationer och användare av hemdatorer. Därför måste du vara beredd att återställa systemet efter en misslyckad uppdatering. För moderna operativsystem i Windows-familjen kan detta göras, till exempel med speciella OS-startlägen - säkert läge eller senast kända bra konfigurationsstartläge.

Dessutom bör ytterligare en funktion noteras. För närvarande existerar inte baslinjesäkerhetsanalysatorn i en lokaliserad rysk version. Och länkarna till servicepack som finns där kan peka på andra språkversioner, vilket kan skapa problem vid uppdatering av lokaliserade produkter.

Fig.4. Lista över avinstallerade uppdateringar (efter grupper).

Fig. 5. Sårbarheter relaterade till operativsystemadministration.

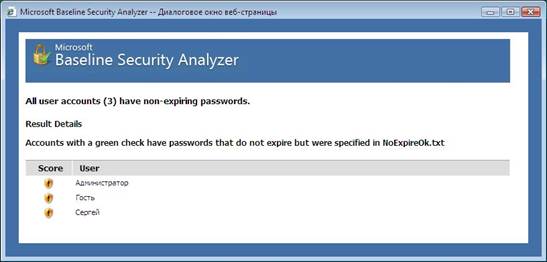

Likaså pågår ett arbete med att analysera andra grupper av sårbarheter (fig. 5). Sårbarheten beskrivs, dess kritikalitet anges, rekommendationer för korrigering ges. På fig. 6 visar en detaljerad beskrivning av resultaten (länkresultatdetaljer) av kontroll av lösenord. Det anges att 3 konton har lösenord som inte upphör att gälla.

Fig. 6. Lösenordskontrollresultat.

Förutom GUI-versionen av programmet finns det också ett verktyg med ett kommandoradsgränssnitt. Den heter mbsacli.exe och finns i samma katalog där Baseline Security Analyser installerades, till exempel "C:\Program Files\Microsoft Baseline Security Analyzer 2". Verktyget har många nycklar, information om vilka kan erhållas genom att köra det med "/?"-tangenten.

Om du kör utan nycklar skannas den lokala datorn och resultatet skickas till konsolen. För att spara skanningsresultaten kan du omdirigera utdata till en fil. Till exempel: mbsacli > mylog.txt Jag vill återigen uppmärksamma det faktum att med standardinställningarna kontaktar verktyget först Microsofts webbplats för information om uppdateringar. Om det inte finns någon internetanslutning måste verktyget startas antingen med /nd-tangenten (indikationen "ladda inte ner filer från Microsofts webbplats") eller med /n Updates-nyckeln (indikationen "sök inte efter uppdateringar" ).

Om du startar med /xmlout-nyckeln startas verktyget i uppdateringskontrollläget (det vill säga, det kommer inte att leta efter sårbarheter till följd av misslyckad administration), medan rapporten genereras i xml-format. Till exempel:

mbsacli /xmlout > c:\myxmllog.xml