Gratis mjukvara. Vilka program kallas licensierade

I takt med att fler och fler säkerhetsåtgärder för system och nätverk dyker upp i datorindustrin, blir användare mer och mer intresserade av fri programvara och försöker förstå om dess potentiella fördelar överväger dess eventuella nackdelar.

Även om säkerhetssystem med gratisprogram har funnits länge, har de aldrig använts så brett som operativ system Linux och Apache webbserver. John Pescatore, Gartners chef för internetsäkerhetsforskning, noterade att verktyg med öppen källkod för närvarande står för 3-5 % av säkerhetssystemen som används, men att 2007 kan denna siffra stiga till 10-15 %.

Den främsta anledningen till denna potential är kvaliteten på de många fritt tillgängliga säkerhetspaketen. , - sade Eugene Spafford, chef för Centrum för utbildning och forskning inom området informationssäkerhet Purdy University.

Gratis mjukvaruprodukter inkluderar gratisverktyg som kan laddas ner från Internet, paket för vilka tillverkare erbjuder kommersiella supporttjänster och ytterligare verktyg som levereras med kommersiella produkter.

De mest populära verktygen inkluderar Netfilter och iptables; intrångsdetekteringssystem som Snort, Snare och Tripwire; säkerhetsskannrar som Kerberos; brandväggar, i synnerhet T.Rex.

Vissa företag har till och med börjat använda säkerhetssystem med öppen källkod för att säkra sin kritiska infrastruktur.

Växande intresse

IT-proffs har använt säkerhetsverktyg med öppen källkod i varierande grad i cirka 15 år. Det finns nu ett växande intresse för sådana verktyg från stora företag, säkerhetskonsulter och tjänsteleverantörer som kan anpassa sådana programvara till specifika användares behov. Till exempel har EDS börjat använda Astaros säkerhetsverktyg med öppen källkod för att säkra front-end-komponenten på flera kreditföreningswebbplatser som erbjuder transaktionsbehandlingsmöjligheter.

Informationssäkerhetsintegratörer inser att användare attraheras av det låga priset på fritt distribuerade verktyg. Till exempel noterade Richard Mayr, vd för R2R Informations und Communications, att hans företag har erbjudit sin kommersiella brandvägg. De insamlade uppgifterna visar dock att 75 % av företagets kunder föredrar fritt distribuerade analoger. Guardent erbjuder ett Internetsäkerhetsabonnemang på $1 500 per månad baserat på dess Security Defense Appliance. Lösningen kombinerar kommersiella komponenter som Cisco Systems PIX-brandvägg och gratisprogramkomponenter som iptables, Nessus och Snort. En liknande tjänst som enbart förlitar sig på kommersiella produkter kan kosta cirka 10 000 dollar.

Samtidigt har C2Net Software, som nyligen förvärvades av Red Hat, utvecklat sin kommersiella Stronghold Secure Web Server baserad på Apache och OpenSSL, en fritt distribuerad verktygslåda som implementerar socket- och transportlagersäkerhetsprotokoll, samt innehåller en gemensam kryptografisk bibliotek. destination.

Enligt säkerhetskonsulten Paul Robichaux & Associates från Robichaux & Associates är det osannolikt att organisationer som har specifika juridiska säkerhetskrav, som sjukvård och finans, kommer att använda verktyg med öppen källkod. Istället kommer de sannolikt att fortsätta att vara beroende av tillverkare för att hålla dem ansvariga för säkerhetsintrång. Robichaux tror att säkerhetssystem med öppen källkod kommer att användas oftare av konsult- och serviceföretag som redan känner till och litar på dessa verktyg, samt av företag vars IT-avdelningar redan har provat sådana lösningar.

Gratisprogram: För- och nackdelar

Låt oss jämföra gratisprogram och kommersiella verktyg när det gäller kostnader, kvalitet och teknisk support.

Utgifter. En av de största fördelarna med gratisprogram verktyg- Deras lägre kostnad jämfört med kommersiella produkter. Sådana system distribueras gratis eller för en mycket låga priser, och dessutom tillhandahåller de antingen inga licensavgifter alls, eller så är dessa avgifter mycket lägre än för kommersiella produkter. Vissa användare har dock funnit av egen erfarenhet att påståendet är fullt tillämpligt på fritt distribuerade verktyg.

Buddy Baxter, teknisk chef för infrastrukturlösningar för kreditkassor på EDS, säger dock att bara för att en produkt kostar mer betyder det inte att den blir säkrare. Enligt honom kan EDS installera ett säkerhetssystem baserat på Astaros mjukvaruverktyg, som kommer att kosta fyra gånger mindre än en kommersiell produkt från Check Point Software Technologies.

Kvalitet. Guardents tekniska chef Jerry Brady bekräftade att vissa säkerhetsverktyg med öppen källkod är lika bra (om inte bättre) än deras kommersiella motsvarigheter. Till exempel säger han att Nessus säkerhetssårbarhetsskanner ger bättre distribuerad bearbetning, fjärrlansering och schemaläggning än många kommersiella produkter. , betonade han.

Markus Ranum, säkerhetsexpert och chef för NFR Security, invänder dock mot honom: .

Spafford håller också med honom: .

Förespråkare för öppen källkod hävdar att det finns så många människor som studerar öppen källkod att de kan upptäcka problem mycket snabbare än ett begränsat antal utvecklare som skapar en kommersiell produkt från ett eller annat företag. , sade Mike Curtis, chef för forskning på Redsiren Technologies, en leverantör av informationssäkerhetstjänster.

Dessutom, som Curtis noterade, kan fri mjukvaruutvecklare reagera snabbare på upptäckta säkerhetsbrister än kommersiella företag, helt enkelt för att de är mindre upptagna och mindre byråkratiska. , - anser han.

Ranum håller dock inte med honom: - sa han.

Många förespråkare för stängd källa tror att kvalitet, snarare än antalet personer som studerar den, är viktigare för att hitta buggar i ett program. De hävdar att mjukvaruföretagsexperter som arbetar med deras produkter gör ett bättre jobb än de som studerar gratisprogramspaket.

Spafford ansluter sig till hans åsikt. , anmärkte han.

Stöd. Förespråkare av kommersiell programvara hävdar att, till skillnad från organisationer med öppen källkod, erbjuder kommersiella programvaruleverantörer supporttjänster och andra resurser till kunder när problem uppstår. Men detta tillvägagångssätt stärker också ställningen för dem som erbjuder supporttjänster till användare av gratis säkerhetsprogramvara.

Brady märkte det.

Andra frågor. Vissa förespråkare för sluten källkod tror att tillgången till fritt omdistribuerbar kod gör det mycket lättare för hackare att ta reda på hur man kan övervinna sådana skydd. Men apologeter för fritt distribuerade lösningar hävdar att så inte är fallet, eftersom hackare kan knäcka skyddet som organiseras med kommersiella produkter. Samtidigt noterar de att fritt distribuerade säkerhetsverktyg lättare att ställa in, eftersom deras källtexter är tillgängliga.

Anmärkningsvärda freeware-projekt

Låt oss ta en titt på några viktiga gratis säkerhetsverktyg.

Kerberos

Kerberos autentisering och krypteringsteknik ( http://www.mit.edu/kerberos/www) utvecklades vid Massachusetts Institute of Technology och 1987. Sedan dess har denna teknik utvecklats till en standard arbetsgrupp Common Authentication Technology Working Group bildad under Internet Engineering Task Force.

Gratisversioner av Kerberos är tillgängliga för Macintosh-, Unix- och Windows-plattformarna. Kommersiella implementeringar skapas av Microsoft, Oracle, Qualcomm och ett antal andra företag. Microsoft fick kritik från de på marknaden genom att integrera en version av Kerberos i Windows 2000 som inte helt överensstämde med standarden.

Fnysa

Snorra ( www.snort.org) anses vara ett av de mest populära gratis säkerhetsverktygen. Marty Reusch, huvudutvecklare av Snort, uppskattar att mellan 250 000 och 500 000 personer använder appen. Denna programvara har en grupp aktiva supportrar och mycket detaljerad dokumentation.

Snort är ett lätt nätverksintrångsdetekteringssystem som kan analysera trafik och paket som registrerats i IP-nätverk i realtid. Snort släpptes 1998 och hjälper till att identifiera potentiella säkerhetsintrång genom att utföra protokollpaketanalys samt mönstermatchande sökningar på nyttolaster. Det här systemet kan upptäcka probers funktion och upptäcka olika säkerhetsintrång såsom buffertspill, skanningar av stealth-portar och attacker av gemensamma gateway-gränssnitt.

Snort körs på en mängd olika plattformar, inklusive FreeBSD, Linux, MacOS, Solaris och Windows.

snara

System Intrusion Analysis and Reporting Environment är ett värdbaserat intrångsdetekteringssystem designat för Linux-system. InterSect Alliance ( www.intersectalliance.com), som samlar säkerhetskonsulter, utvecklades och släpptes av Snare i november 2001.

Snare använder dynamiskt laddade moduler för att interagera med Linux-kärnan under körning. Genom att endast använda de moduler som behövs för att utföra en specifik uppgift, minskar Snare belastningen på värdsystemet. Och eftersom Snare laddas dynamiskt behöver användarna inte starta om systemet eller kompilera om kärnan, vilket är fallet med vissa Linux-förbättringar.

Snubbeltråd

Spafford från Purdy University och dåvarande studenten Gene Kim utvecklade Tripwire Academic Source-systemet för intrångsdetektion, som har laddats ner av mer än en miljon användare sedan det släpptes 1992. Tripwire Company ( www.tripwire.com), som grundades av Kim, gjorde senare om programmet helt och hållet och gjorde det till en kommersiell produkt med sluten källkod. Tripwire-erbjudanden gratis version för Linux, men säljer kommersiella versioner för Unix- och Windows NT-plattformarna.

Nessus

Nessus ( http://www.nessus.org) är en säkerhetssårbarhetsskanner som låter dig kontrollera säkerheten på en webbplats på distans. Nessus-utvecklarna släppte denna verktygslåda i april 1998. Nessus stöder servrar som uppfyller POSIX-kraven och fungerar med Java-, Win32- och X11-klienter.

helgon

Security Administrators Integrated Network Tool är en säkerhetssårbarhetsskanner (se figur 1) som fungerar med de flesta varianter av Unix, inklusive Linux. Skannern skapades på basis av ett fritt distribuerat verktyg för att analysera säkerhetsdefekter Satan (säkerhetsadministratörens verktyg för att analysera nätverk). Company Saint ( www.saintcorporation.com) har tappat äldre versioner av skannern, men säljer den senaste varianten, samt SAINTwriter för anpassad rapportgenerering och SAINTexpress för automatisk uppdatering skyddsfel signaturer.

Ris. 1. Saint - en skanner som kontrollerar system för sårbarheter. Baserat på en given konfiguration avgör kontrollmekanismen om (och i vilken utsträckning) Saint kan skanna en uppsättning nätverksnoder. Undersystemet för målval skapar en lista över attacker för tester som körs på de skannade noderna. Datainsamlingsundersystemet samlar in fakta om resultaten av sonderna. Interaktionsmotorn använder regelbasen för att bearbeta fakta samtidigt som den samlar in data och definierar nya destinationsvärdar, sonder och fakta. Resultatundersystemet visar insamlad data som ett hyperutrymme som användare kan arbeta med med hjälp av en webbläsare

netfilter och iptables

Open source-gruppen har förberett Netfilter och iptables för integration i Linux 2.4-kärnan. nätfilter( www.netwilter.org) gör det möjligt för användare att övervaka feedbacken som är associerad med ett nätverksintrång, vilket gör det möjligt att upptäcka det faktum att systemet är under attack. Med iptables ( www.iptables.org) användare kan definiera de åtgärder som systemet ska vidta om en attack upptäcks.

T Rex

T.Rex() är en fri mjukvarubrandvägg som släpptes av Freemont Avenue Software år 2000. Den körs på AIX, Linux och Solaris-plattformar och används för närvarande av cirka 31 000 användare.

framtidsutsikter

Ett antal komplexiteter och problem hindrar den utbredda användningen av fritt distribuerade skyddssystem.

Rädsla för öppna texter

Vissa företag är försiktiga med att köpa gratis programvara eftersom den inte är utvecklad av ett specifikt företag och inte stöds. mjukvaruverktyg som de är vana vid att skaffa. På grund av detta, som David Moskowitz, teknisk chef på Productivity Solutions, ett teknikkonsultföretag, förutspår, kommer många verktyg med öppen källkod först till användning efter att IT-proffs frivilligt provat dem och gradvis implementerat dem i företaget.

Rädsla

Eftersom källkoden är öppen fruktar vissa företag att hackare kommer att skapa gratisprogram som de kan använda för att bryta sig in i system. Robichaux kommenterade detta: , utan några färdiga eller nedladdade paket>.

Certifiering

Certifiering av en produkt av auktoriserade statliga organisationer kan ge en allvarlig impuls till dess utbredda användning. Den amerikanska regeringen kräver att säkerhetssystem och andra relaterade produkter informationsteknologi, har validerats mot Federal Information Processing Standard av National Institute of Standards and Technology (NIST) innan de kan köpas av amerikanska statliga myndigheter.

Kostnaden för efterlevnadstestning kan variera från tiotals till hundratusentals dollar. Allt detta kan hindra organisationer som skapar gratis programvara (och vanligtvis har en mycket blygsam budget) att certifiera sin teknik. I själva verket, som Annabel Lee, chef för NIST Cryptographic Module Validation Program, noterade, är hon inte medveten om någon fritt tillgänglig produkt som har certifierats.

Enkel användning och hantering

Fri mjukvaruleverantörer tenderar att prioritera funktionalitet framför användarvänlighet och hantering. Som ett resultat är sådana applikationer ibland svåra att distribuera och svåra att hantera. Till exempel, som Reusch påpekade, .

Pescatore förklarade situationen så här:

Allt detta bildar en liten men snabbt växande marknad för säkerhetssystemintegratörer och tjänsteleverantörer som Guardent, Redsiren och Silico Defence. Dessa företag kan erbjuda hanteringsverktyg för att dölja komplexiteten hos produkter med öppen källkod för användare och ge en garanterad nivå av service och support.

Astaro strävar efter att skapa en komplett säkerhetsinfrastruktur som integrerar många tekniker med öppen källkod i ett enda lättanvänt gränssnitt. Ernst Kelting, president för Astaro Americas, betonade: .

Slutsats

Simon Perry, vice vd för säkerhetssystem på Computer Associates, tror att användningen av säkerhetsverktyg med öppen källkod kommer att öka, om än inte i stora företag. Organisationer som utvecklar programvara med öppen källkod har inte de resurser eller hanteringsverktyg som krävs för den integration som krävs för att säkra över flera plattformar, som stora företag har, säger han.

En intressant trend på säkerhetsmarknaden för öppen källkod kan vara utvecklingen av affärsmodeller som kombinerar programvara med öppen källkod med specialiserad hårdvara, kommersiella frontend-verktyg och/eller servicenivågarantier. Brady noterade till exempel att tillverkare kunde kombinera sina kunskaper om hårdvaruoptimering med öppen källkodsteknik för att skapa produkter som t.ex. nätverksset-top-boxar som stöder säkra snabba anslutningar.

Cox betonade det.

Pescatore tror dock att andelen av intäkterna från alla säkerhetsprodukter som kommer från försäljningen av kommersiella supporttjänster för verktyg med öppen källkod kommer att växa från 1 % till bara 2 % år 2007. Delvis beror detta på att många företag kommer att använda gratisverktyg snarare än kommersiella paket med öppen källkod.

En av farorna med de verktyg som distribueras i källkod, beror på det faktum att användare kan ge efter för en falsk känsla av fullständig säkerhet, beroende på det faktum att denna kod har analyserats av många specialister. Enligt Dan Geer, utvecklare av Kerberos och CTO för säkerhetstjänstleverantören @Stake, .

Programvara med öppen källkod, det vill säga programvara med (öppen) källkod (engelsk öppen källkod) - en metod för mjukvaruutveckling där källkoden för program som skapas är öppen, det vill säga allmänt tillgänglig för visning och ändring. Detta gör att alla kan använda den redan skapade koden för sina egna behov och eventuellt hjälpa till i utvecklingen av ett program med öppen källkod.Fri programvara är en rättighet för användaren, men inte en skyldighet för tillverkaren - en "öppen" licens kräver inte att programvaran alltid tillhandahålls kostnadsfritt. Många av de mest framgångsrika projekten med öppen källkod är dock gratis. Överväldigande majoritet öppna programär både "gratis" och vice versa, eftersom definitionerna av öppen källkod och fri programvara ligger nära varandra, och de flesta licenser matchar båda.

Kategorier av program som kommer att inkluderas i samlingen:

- Office-applikationer

- internetapplikationer

- Filhanterare

- Antivirus

- Arkiverar

- Multimedia

- Programvara för skivbränning

- Karta och guide

Office-applikationer

- OpenOffice.org är en fullfjädrad kontorssvit med flerspråkigt stöd, som körs under alla större operativsystem som MS Windows, GNU/Linux, FreeBSD, Sun Solaris, vilket säkerställer användarkomfort oavsett användningsmiljö tack vare ett enhetligt gränssnitt.

- OpenOffice.org är ett program med öppen källkod, som säkerställer hög utvecklingsdynamik och en hög grad av elektronisk säkerhet för användare.

- OpenOffice.org - distribueras under en fri licens som inte kräver royalties, vilket gör användningen kostnadseffektiv i den offentliga, företags- och privata sektorn av ekonomin.

- OpenOffice.org - låter dig skapa och redigera alla vanliga dokumentformat, inklusive MS Office-dokumentformat. Det ursprungliga dokumentformatet, OpenOffice.org OpenDocument Format (ODF), är godkänt av ISO International Organization for Standardization som ISO/IEC 26300:2006. Paket kontorsprogram OpenOffice.org låter dig ladda ner vilket dokument som helst i PDF-format (ISO 32000).

Adobe läsare 9.1 - Adobe Reader är utformat för att visa och skriva ut dokument i PDF-format. Adobe Reader låter dig arbeta med PDF-format, vilket är ett av de vanligaste och mest bekväma formaten för elektronisk inlämning av olika dokumentation. I det här formatet låter Adobe Reader dig visa olika manualer, beskrivning av mjukvaruprodukter, reklamhäften, etc. Adobe Reader kan fungera som en plugin för olika webbläsare och kan visa ett bildspel i formatet Adobe Photoshop album.

Njut av en snabb, säker och lättanvänd klient E-post från Mozilla. PÅ e-postklient Thunderbird har smarta spamfilter, kraftfullt system sök och anpassningsbart utseende

TightVNC är gratis programvara för fjärråtkomst och kontroll av en fjärrdator.

TightVNC är:

- Fri programvara distribuerad under GPL-licensen tillsammans med källkoden.

- Ett användbart verktyg för fjärradministration, kundassistans, utbildning.

- Plattformsprogramvara tillgänglig för Windows och Unix, kompatibel med andra VNC-implementationer.

Filhanterare

Unreal Commander är en gratis filhanterare med två paneler för Windows® 98/Me/2000/XP/2003/Vista.

Egenskaper:

- Dubbla panelgränssnitt

- UNICODE-stöd

- Avancerad filsökning

- Bulk byt namn på filer och kataloger

- Katalogsynkronisering

- Stöd för ZIP, RAR, ACE, CAB, JAR, TAR, LHA, GZ, TGZ arkiv

- Inbyggd FTP-klient

- Katalogflikar

- Stöd för WLX plugins och WCX plugins

- Inbyggd viewer och snabbvisningsfunktion

- Arbeta med nätverksmiljön

- Dra & släpp-stöd när du arbetar med andra applikationer

- Historikknappar och favoriter

- Bakgrund kopiera/överföra/ta bort

- Säker filradering (WIPE)

- Använda bakgrundsbilder

- Designstilar: färgkategorier av filer, typsnitt för alla gränssnittselement

FreeCommander är ett lättanvänt alternativ till standarden Windows utforskaren. Du kan ta FreeCommander var som helst - kopiera bara installationsmappen till en CD eller USB-minne - och du kan köra detta program på en tredje parts dator.

Huvudfunktioner i FreeCommander:

- Dubbelpanelteknik - horisontell och vertikal

- Bokmärkesgränssnitt

- Valfritt mappträd för varje panel

- Inbyggd filvisare för att visa filer i hex-, binär-, text- eller bildformat

- Filvisaren fungerar även i arkiv

- Inbyggd arkivhantering: ZIP (läs, skriv), CAB (läs, skriv), RAR (läs)

- Inbyggd FTP-klient

- Enkel åtkomst till systemmappar, kontrollpanel, skrivbord och startpenna

- Kopiera, flytta, ta bort, byta namn på filer och mappar

- Flernamnsverktyg

- Torka filer

- Skapande och verifiering kontrollsummor MD5

- Filseparation

- Filegenskaper och snabbmeny

- Beräkning av mappstorlek

- Jämföra / synkronisera mappar

- Ändra datum och filattribut

- Favoritmappar/program

- Filsökning (även i arkiv)

- Filfilter att visa

- Användardefinierade kolumner för detaljerad vy

- DOS kommandorad

- Flerspråkigt stöd

Antivirus

Avira AntiVir − gratis, men fullfjädrad antivirus.

- Tillförlitligt skydd mot virus, maskar, Trojaner och uppringare till betalwebbplatser

- Mycket blygsamma resurskrav

- Automatisk uppdatering

- Enkelt underhåll

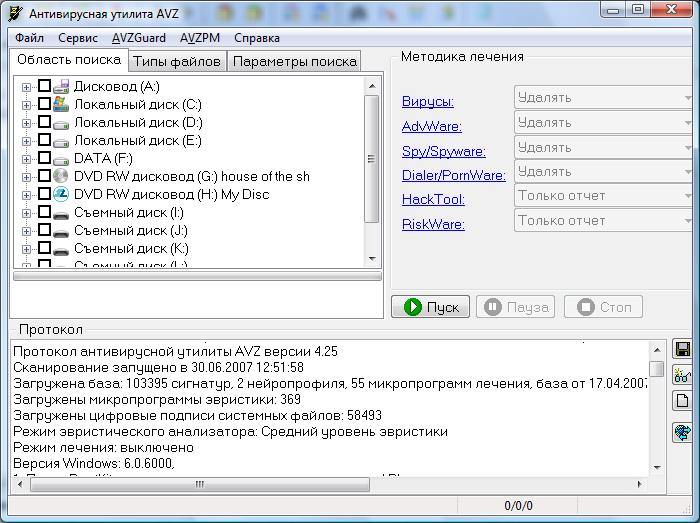

AVZ är ett gratis antivirusprogram.

Förutom standardskannern (med en heuristisk analysator) och auditören innehåller den ett antal verktyg, varav några är atypiska och ger en ganska kompetent användare avancerade kontroller.

Programmet används för att hitta och ta bort:

- SpyWare och AdWare

- Trojaner

- bakdörr

- Virus

- Nätverksmaskar

- Mail maskar

- rootkits

- Keilloguers

Arkiverar

7-Zip är en filarkivering med hög komprimering. Programmet distribueras fritt under villkoren för GNU LGPL-licensen.

Nyckelfunktioner i 7-Zip:

- Format som stöds: 7z, ZIP, CAB, Z, MSI, RPM, DEB, NSIS, LZH, RAR, ARJ, WIM, CHM, GZIP, BZIP2, TAR, CPIO, ISO och RPM.

- Mycket högt kompressionsförhållande i 7z-format.

- För ZIP-format och GZIP-kompressionsförhållandet är 2-10% högre än PKZip och WinZip.

- Möjlighet att skapa självextraherande arkiv för 7z-format.

- Möjlighet att kryptera arkiv.

- Inbyggd filhanterare.

- Windows-skalintegration.

- Plugin för FAR Manager-programmet.

- Plugin för Total Commander.

- Kraftfull kommandoradsversion.

- Flerspråkigt gränssnitt (det finns ett ryskt språk).

TUGZip- gratis program för arkivering av filer för Windows operativsystem. TUGZip stöder ett brett utbud av arkivformat, och kan även fungera med ISO, NRG och andra diskbilder.

Huvuddragen:

- Skapa arkiv i formaten ZIP, 7-ZIP, BH, BZ2, CAB, JAR, LHA (LZH), SQX, TAR, TGZ och YZ1.

- Stöd för ZIP, 7-ZIP, A, ACE, ARC, ARJ, BH, BZ2, CAB, CPIO, DEB, GCA, GZ, IMP, JAR, LHA (LZH), LIB, RAR, RPM, SQX, TAR, TGZ formaten TBZ, TAZ, YZ1 och ZOO.

- Stöd för BIN, C2D, IMG, ISO och NRG diskbilder.

- Återställning av skadade ZIP- och SQX-arkiv.

- Integrering i Windows Explorer.

- Stöd för skript, vilket kan vara användbart för automatisk säkerhetskopiering.

- Arkivkrypteringsfunktion med AES-256, Blowfish och TripleDES algoritmer.

- Möjlighet att skapa självutdragande arkiv.

- Plugin-stöd.

- Stöd för olika gränssnittsspråk, inklusive ryska.

ladda ner Russifier för TUGZip

För att russifiera TUGZip måste du kopiera filen russian.ini till mappen Language. Och efter att ha valt språk (Alternativ - Konfigurationer - Språk), starta om programmet.

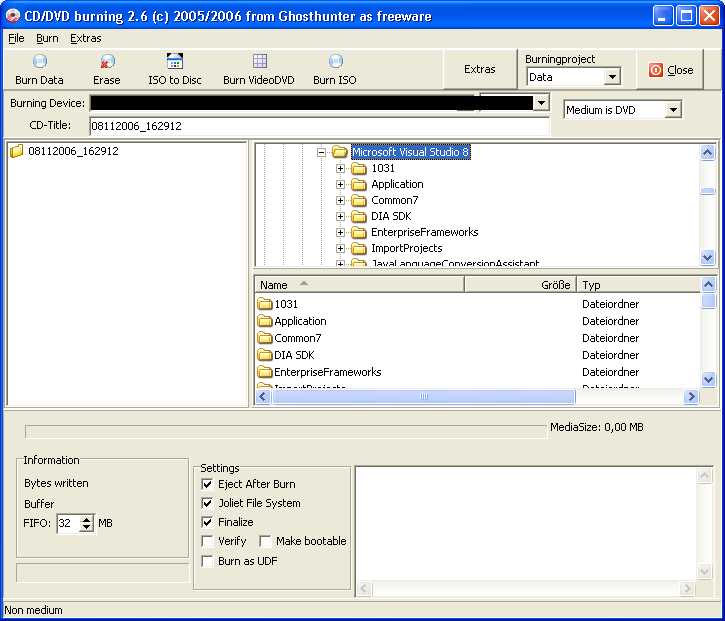

Gratis programvara för att bränna CD/DVD-skivor

CD DVD Burning 2.6.1- gratis programvara för CD-bränning DVD-format. När det är uppackat består programmet endast av tre filer: cd_dvd_burning.exe, compare.exe och mp3lib.dll. När programmet startar läggs även filen FoxBurner.dll till dem. Nej ytterligare installation program i systemet krävs inte - kör bara den körbara huvudmodulen.

Den innehåller allt du behöver för att arbeta med skivor och stöder de huvudsakliga skivformaten och sätten att bränna dem:

- BOOTCD, Joilet-stöd, VideoDVD. LJUD-CD (MP3/WAV/OGG/WMA)

- UDF CD/DVD, DVD+R dubbellager, bränn ISO/BIN/CUE.

- DVD+R/DVD+RW, DVD-R/DVD-RW, DVD-RAM, CD-R, CD-RW

Karta och guide

Vektor är elektroniskt kort städer, kombinerat med en förteckning över organisationer. Vektorn kommer alltid att berätta var organisationen är belägen, arbetstider och hur du tar dig dit.

Tillgängliga städer: Taganrog, Surgut, Nefteyugansk, Lyantor, Khanty-Mansiysk, Tyumen, Ulan-Ude, Noyabrsk, Penza, Nyagan, Zhitomir, Baku

Appen kör på Windows, Mac OS, Linux, Android och Windows Phone.

Praktiskt arbete №2

Arbetstema: Licensierade och fritt distribuerade mjukvaruprodukter. Organisation och uppdatering av programvara med hjälp av Internet.

Mål: studera licensierade och fritt distribuerade mjukvaruprodukter; lär dig hur du uppdaterar programvara med hjälp av Internet.

Utrustning, enheter, utrustning, material: Personlig dator med tillgång till internet.

Uppgifter

Övning 1. Hitta på Internet Ryska federationens lag "Om information, informatisering och informationsskydd" och lyft fram definitionerna av begrepp:

information- information om personer, föremål, fakta, händelser, fenomen och processer, oavsett formen på deras presentation.

Informationsteknologi- processer, sökmetoder, insamling, lagring, bearbetning, tillhandahållande, spridning av information och metoder för att implementera sådana processer och metoder.

informations- och telekommunikationsnät- ett tekniskt system utformat för att överföra information via kommunikationslinjer, till vilket åtkomst sker med hjälp av datorteknik.

tillgång till informationen- Möjligheten att få information och dess användning.

sekretess för information- ett obligatoriskt krav för en person som har fått tillgång till viss information att inte överföra sådan information till tredje part utan samtycke från dess ägare.

elektroniskt meddelande- information som överförs eller tas emot av användaren av informations- och telekommunikationsnätet.

dokumenterad information- information registrerad på en materialbärare, genom att dokumentera, med detaljer som gör det möjligt att fastställa sådan information eller, i enlighet med lagstiftningen i Ryska federationen. fall, dess materialbärare.

Uppgift 2. Efter att ha granskat källan till Yandex användaravtal, svara på följande frågor:

1. Var finns sidan med Yandex-användaravtalet? http://company.yandex.ru/legal/rules/

2. I vilka fall har Yandex rätt att vägra en användare att använda dess tjänster? Yandex har rätten att vägra användaren i händelse av att reglerna eller användarvillkoren inte accepteras, eller om de bryter mot dem.

3. Hur övervakar Yandex användartransaktioner? Med hjälp av program: Yandex webmaster, Yandex Bar, Yandex Metrica, Yandex mail, Punto Switcher, Web Visor.

4. Vad menas med termen "innehåll" i PS? Webbplatsens innehåll: textinformation, grafiskt material, multimediafiler osv.

5. Vad säger PS om förbudet mot publicering av material relaterat till:

- upphovsrättsintrång och diskriminering av människor? Användaren måste, när han publicerar material, ange informationskällan och vem som är författaren. Den har inte heller rätt att lägga upp innehåll som diskriminerar människor på grund av ras, etniska, könsmässiga, religiösa och sociala skäl.

- hantera djur? Användaren har inte rätt att sprida information som visar på våld och djurplågeri.

6. Vilken är den maximala storleken på filer och arkiv som användare har som värd när de använder den kostnadsfria värdtjänsten? Detta bestäms av ägarna till en viss värd, baserat på mängden externt minne på deras servrar.

7. Din brevlåda på Yandex Mail kommer att raderas om du inte har använt det mer ... 6 månader

Uppgift 3. Har studerat organisationen av programuppdateringar via Internet. Ställ in automatiska programuppdateringar varje vecka kl. 12.00. Beskriv hur du installerar automatiska programuppdateringar. För automatiska programuppdateringar måste du logga in med konto"Administratör".

1. Klicka på "Start", välj kommandot "Kontrollpanelen" och dubbelklicka på ikonen "Automatisk uppdatering".

3. Under alternativet "Automatiskt" för att ladda ner och installera rekommenderade uppdateringar på din dator, välj dag och tid när Windows-system bör installera uppdateringar.

Testfrågor:

Vilka program kallas licensierade?

Licensierade program - program för elektroniska datorer är föremål för upphovsrätt och är som sådana skyddade av tillämplig lag. Deras användning är endast möjlig efter överenskommelse med upphovsrättsinnehavaren.